Со всех сторон мы окружены технологиями. на улице, на работе и дома. Технологии буквально находятся у нас в руках – планшеты, телефоны. Они дают нам безграничные возможности в виртуальном мире.

Благодаря цифровизации, технологии постоянно развиваются, но и также постоянно растет уровень киберпреступности.

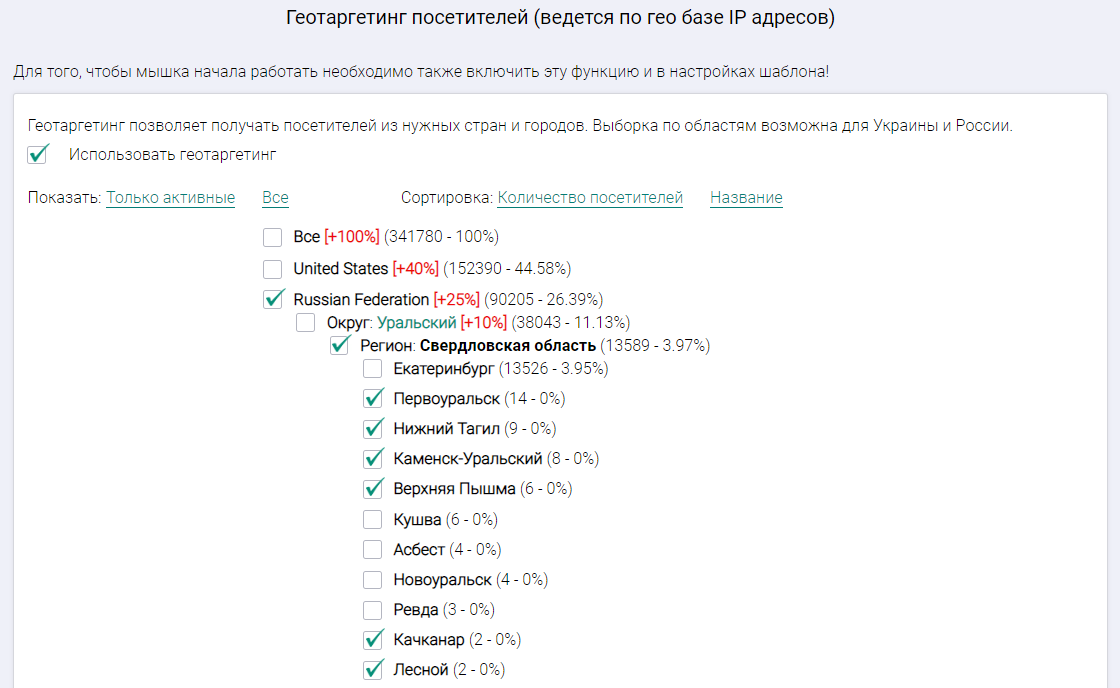

Продажа трафика из 1000 городов России и Зарубежных стран!

У нас можно купить трафик из следующих городов и субъектов:

Москва,

Санкт-Петербург,

Новосибирск,

Екатеринбург,

Нижний Новгород,

Салехард,

Казань,

Дагестан,

Якутия,

Северная Осетия,

Кабардино-Балкария,

Карачаево-Черкессия,

Ставрополь,

Калмыкия,

Астрахань,

Адыгея,

Челябинск,

Омск,

Самара,

Ростов-на-Дону,

Уфа,

Красноярск,

Пермь,

Воронеж,

Волгоград,

Краснодар,

Саратов,

Тюмень,

Тольятти,

Ижевск,

Барнаул,

Ульяновск,

Иркутск,

Хабаровск,

Белгород,

Курск,

Орел,

Липецк,

Тула,

Брянск,

Калуга,

Смоленск,

Рязань,

Тамбов,

Калининград,

Псков,

Новгород,

Тверь,

Владимир,

Пенза,

Мордовия,

Чувашия,

Оренбург,

Йошкар-Ола,

Иваново,

Кострома,

Киров,

Удмуртия,

Курган,

Сыктывкар,

Мурманск,

Карелия,

Вологда,

Архангельск,

Ханты-Мансийск,

Томск,

Кемерово,

Алтай,

Тыва,

Хакасия,

Бурятия,

Чита,

Благовещенск,

Биробиджан,

Владивосток,

Магадан,

Южно-Сахалинск,

Камчатский край,

Ингушетия,

Чечня,

Ярославль.

Также в нашей системе доступен трафик из других стран и городов - более 1000 городов и 30 видов разных стран.

Полный список городов и стран находится на странице статистики гео.

Термин ботнет означает "рой ботов" – компьютерных программ, которые распространяются через сеть Интернет различными способами.

Ботнет - это одно из самых опасных явлений в современном интернете, так как это сеть компьютеров, которые были заражены вредоносным программным обеспечением и используются для выполнения различных задач по командам злоумышленников.

Количество компьютеров, входящих в ботнет, может достигать миллионы, что делает его использование очень привлекательным для киберпреступников.

Цели создания ботнета:

- Основной целью является получение выгоды от него. Преступники могут использовать ботнет для проведения DDoS-атак на другие сайты или серверы, чтобы сбить их с толку или повредить их.

- Они также могут использовать ботнет для отправки спама или фишинговых писем, которые содержат ссылки на злонамеренные сайты или приложения.

- Кроме того, ботнет может быть использован для генерации криптовалюты путем майнинга на зараженных устройствах без разрешения их владельцев.

Все эти действия приводят к серьезным последствиям, как для пользователей Интернета, так и для организаций и компаний.

Как делают и работает ботнет?

Как сделать ботнет? Для начала нужно написать вредоносный код, который будет инсталлироваться на компьютеры жертв через уязвимости операционных систем и приложений.

Затем необходимо настроить сервер для управления ботами и отправки команд.

Для понимания, как работает ботнет, изучим подробнее основные этапы создания ботнета:

На данном этапе хакер использует уязвимость операционной системы для заражения её вредоносным программным обеспечением. Таким образом, он создает условия, которые заставляют пользователя невольно заразиться вредоносным ПО.

Часто недостатки программного обеспечения или безопасности сайтов используются хакерами в своих интересах. Также они могут распространять вредоносное ПО через e-mail и другие сообщения в Интернете.

После обнаружения уязвимостей веб-сайта или программного обеспечения, устройства пользователей заражаются вредоносным ПО, которое хакер берет под свой контроль.

Многие из используемых техник внедрения вредоносного ПО либо вынуждают пользователя загрузить троянскую инфекцию с помощью социальной инженерии, либо путем посещения пользователем зараженного сайта.

Другие хакеры могут действовать агрессивнее, используя метод загрузки по дискам. Так или иначе, злоумышленникам удается нарушить безопасность компьютеров и другой используемой пользователями техники.

То есть после объединения взломанных устройств в сеть «ботов», злоумышленник может управлять ими дистанционно.

Активация ботнета дает злоумышленникам доступ к чтению или записи любых данных, хранимых в системе; к сбору любой личной информации; к обмену данными с целевых устройств; а также к отслеживанию всей активности, которая происходит на целевом устройстве.

Программа ботнет может быть скрыта от пользователя и работать в фоновом режиме без его ведома. Каждый зараженный компьютер становится частью ботнета и выполняет задачи, указанные злоумышленником.

Как говорилось выше, цели использования ботнетf различны. И для DDoS-атак, когда большое количество компьютеров одновременно посылают запросы на сайт. Перегружая сервер и делая недоступным для пользователей.

И для отправки спама или получения доступа к личной информации пользователя, что может привести к хищению денежных средств злоумышленниками.

Также они могут использоваться для заражения не только компьютеров, но и устройств интернета вещей, таких как роутеры или камеры видеонаблюдения.

Атаки с помощью ботнет

Существует несколько типов атак, для которых злоумышленники используют такие сети. И их сложность увеличивается из года в год. Рассмотрим пять самых распространенных типов.Как становится понятным из названия, это «агрессивный» тип кибер-атак. Применяется злоумышленниками, когда они не знают ни одного из паролей своей цели.

Такой тип ботнет-атаки работает по принципу быстрого подбора паролей. Вредоносная программа атакует взламываемую систему потоковыми попытками ввода пароля до тех пор, пока не будет подобран правильный.

DDoS-атака направлена на нарушение работы сервера, службы или сети. Для этого киперпреступник направляет большое количество интернет-трафика, чем перегружает сервер.

Органический трафик останавливается из-за перегрузки, что в итоге приводит к отключению всей системы.

Это наиболее распространенный метод, при котором злоумышленники активно используют ботнеты, ведь и не зря - он является весьма эффективным. DDoS-атаки осуществляются с помощью скомпрометированных устройств: компьютеров, телефонов, IoT-устройств.

Рассылка спама по электронной почте с ссылкой на фишинговый сайт. Фишинговые сайты, то есть поддельные, создаются мошенниками, чтобы выманить данные пользователей.

Как правило, это рассылки по типу «Вы выиграли миллион рублей», «Бесплатная подписка», «Получите промокод» и тому подобное. Конечной целью такой ботнет-атаки является кража персональных и платежных данных.

Жертвами таких атак прежде всего становятся сотрудники крупных компаний, работающие с конфиденциальной информацией.

В случае успешной атаки злоумышленник с помощью фишинга может обманным путем получить доступ к большему количеству устройств и расширить ботнет.

Термин «блокировка» от англ. «bricking» означает превращение в «кирпич» и обычно используется для описания устройства, которое больше нельзя использовать, поскольку оно было повреждено.

Атаки ботнетов, направленные на блокировку устройств, как правило, происходят в несколько этапов.

Сперва устройство (обычно это телефон) заражается вредоносной программой.

Далее она удаляет на нем все содержимое, в том числе и следы атаки.

В итоге телефон превращается в «кирпич», то есть его функционирование блокируется каким-либо циклическим или статическим процессом: бесконечной загрузкой, зависанием на одном экране, черный или белый экран смерти и др.

Если говорить о рекламе CPM, что означает оплату за тысячу показов, то здесь злоумышленники занимаются искусственным накручиванием просмотров. Как, например, это делали операторы ботнета DrainerBot.

В обоих случаях киберпреступники используют ботов - зараженные вредоносным ПО устройства, принцип действия которых мы описали выше.

Атаки с помощью ботнет становятся все распространенней и опаснее. Используя такие средства, злоумышленники могут запустить DDoS-атаку на серверы компаний, что приведет к серьезным финансовым потерям.

Чтобы обезопасить свои устройства от подобных атак, необходимо регулярно обновлять системное ПО и приложения до последних версий, устанавливать антивирусы и использовать качественный пароль для доступа к устройствам и аккаунтам. Также не стоит открывать подозрительные ссылки и приложения, чтобы избежать заражения ботнетом.

Популярный пример ботнета

На их базе он запускает DDoS на конечные цели. Кроме того, он использовался для скликивания рекламы.

Эксперты предполагают, что именно это вредоносное ПО стояло в октябре 2016 года за масштабной DDoS-атакой на DNS-сервера компаний Dyn и KrebsOnSecurity, что явилось причиной его временной блокировки.

Для атаки использовалось 100 тыс. зараженных IoT-устройств. В результате атак были недоступны такие сервисы как Twitter, Spotify и Reddit.

В целом, программа ботнет становится все более распространенной угрозой в сфере кибербезопасности. Для защиты от этого типа атак необходимо следить за обновлениями программного обеспечения и использовать антивирусное ПО.

Кроме того, важно быть осторожным при открытии электронных писем и ссылок из них, чтобы не стать жертвой фишинговых атак.

Как защититься от ботнета?

Достаточно создать специальную программу ботнет, которая будет распространяться через уязвимости в ОС или приложениях. Поэтому нужно ответственно подходить к защите своего ПО.

Для того чтобы защитить свой компьютер от заражения и попадания в ботнет, необходимо следовать нескольким простым правилам:

- Установка антивирусной программы и регулярное ее обновление.

- Использование паролей сложной структуры.

- Регулярное обновление операционной системы и приложений на компьютере.

- Не открывать подозрительные файлы из незнакомых источников.

- Включение персонального файерволла.

В случае серьезных нарушений безопасности можно обратиться к специалистам по информационной безопасности.

Защита от ботнетов является необходимой мерой для сохранения личных данных и предотвращения потенциальных кибератак.

Следование простым правилам безопасности и использование средств защиты помогут избежать заражения компьютера и попадания в ботнет.

В заключение можно сказать, что botnet – это инструмент, который может быть использован для различных целей, и создать его может любой желающий.

Кроме того, важно понимать, что ботнет – это не просто набор зомбированных компьютеров или устройств IoT. Это сложная система управления и координации действий всех её элементов со стороны злоумышленников.

При этом использование ботнета как инструмента кибератак требует определённого профессионализма со стороны хакеров.

Однако, повторим, что использование его в криминальных целях является противозаконным и не допустимым.

И в заключение можно добавить, что во избежание того, чтобы не стать невольным участником ботнета, необходимо обеспечивать достаточный уровень защиты своих компьютеров и не вести подозрительную переписку или загружать подозрительные файлы из интернета.

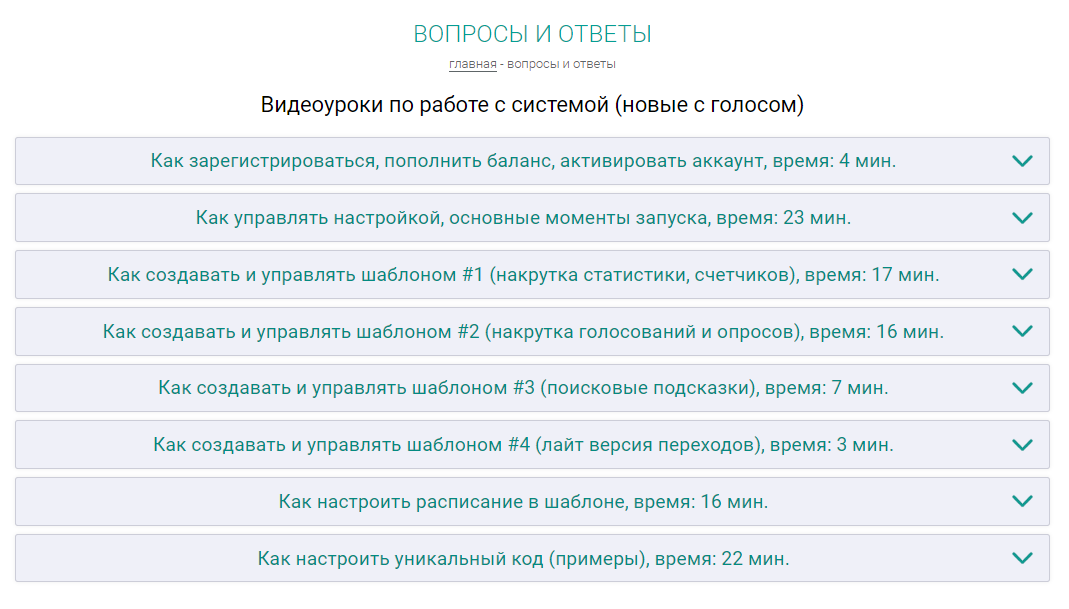

Посмотрите видео и у вас не останется сомнений

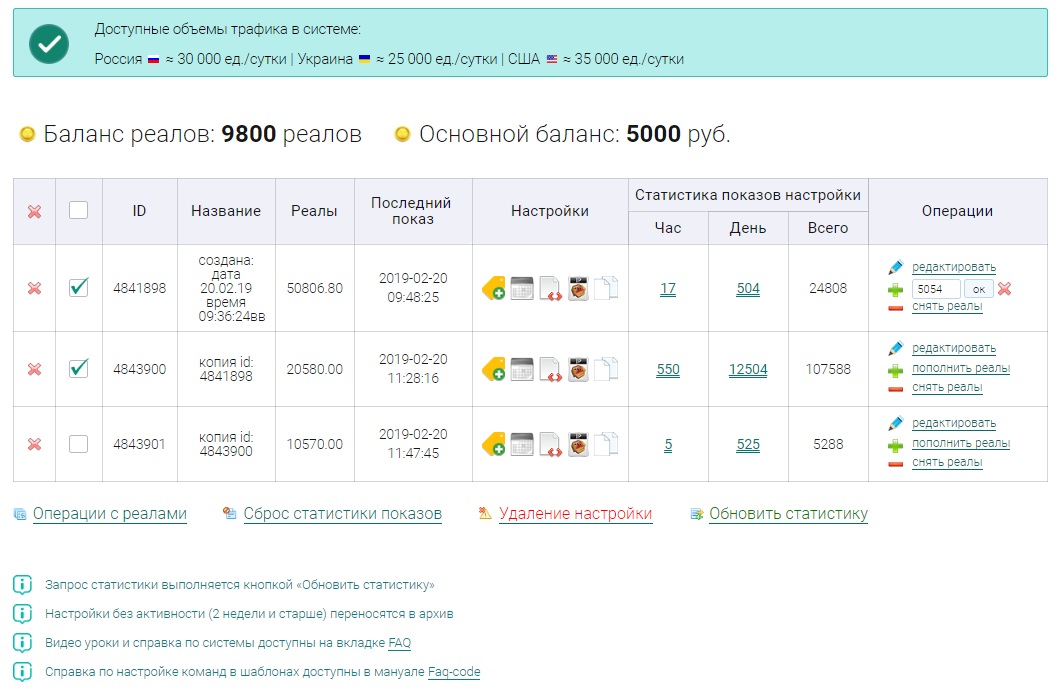

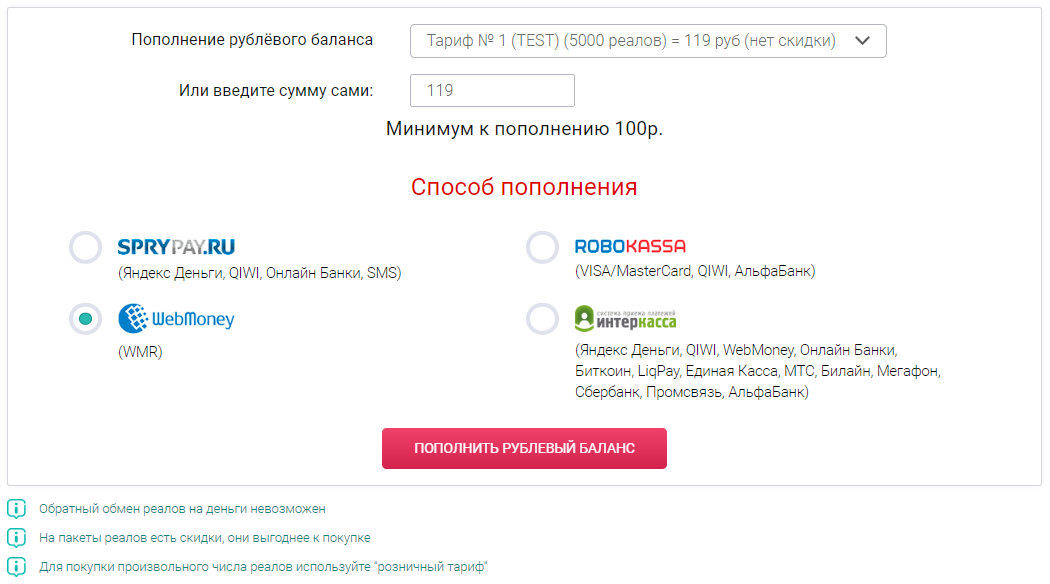

Вам требуются переходы, клики или просто трафик? Регистрируйся в сервисе Go-ip.ru и заказывай трафик прямо сейчас.

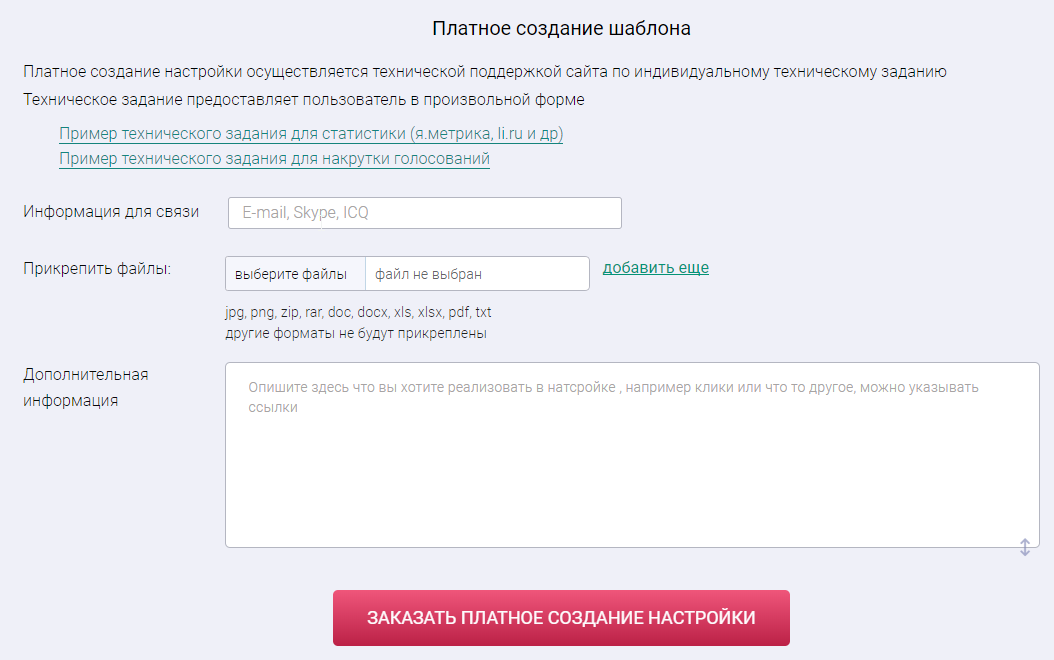

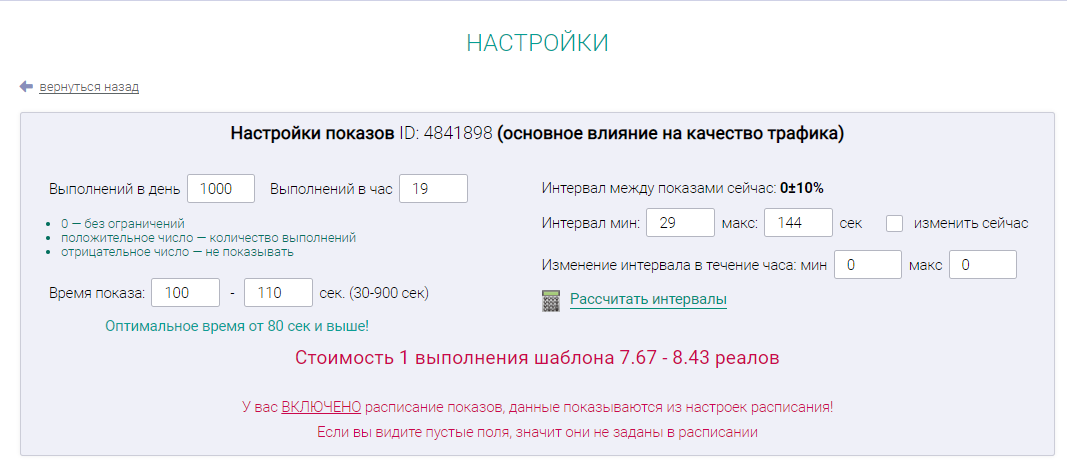

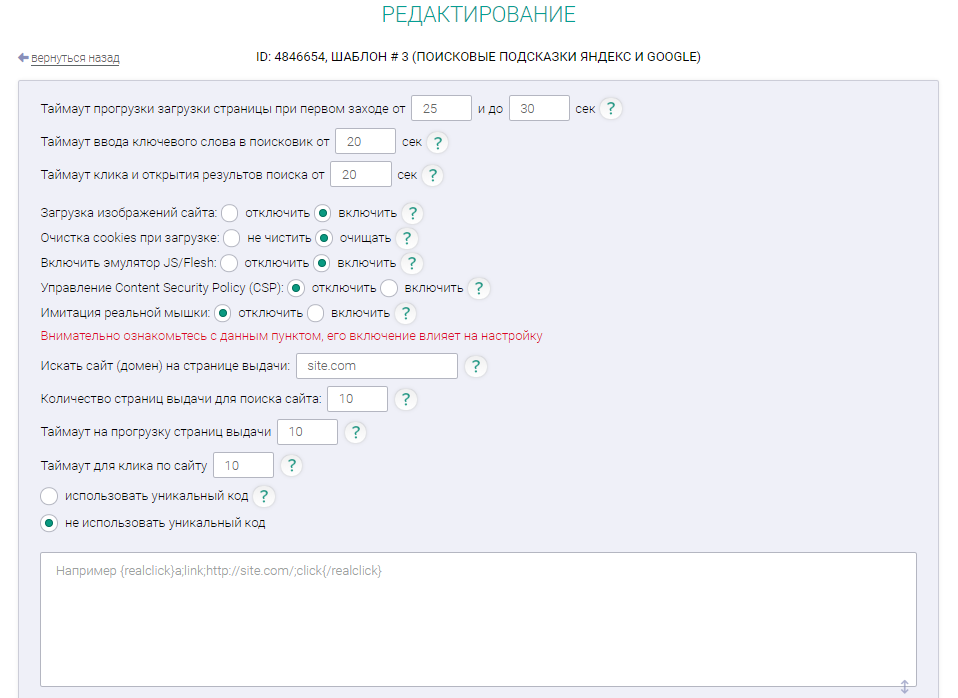

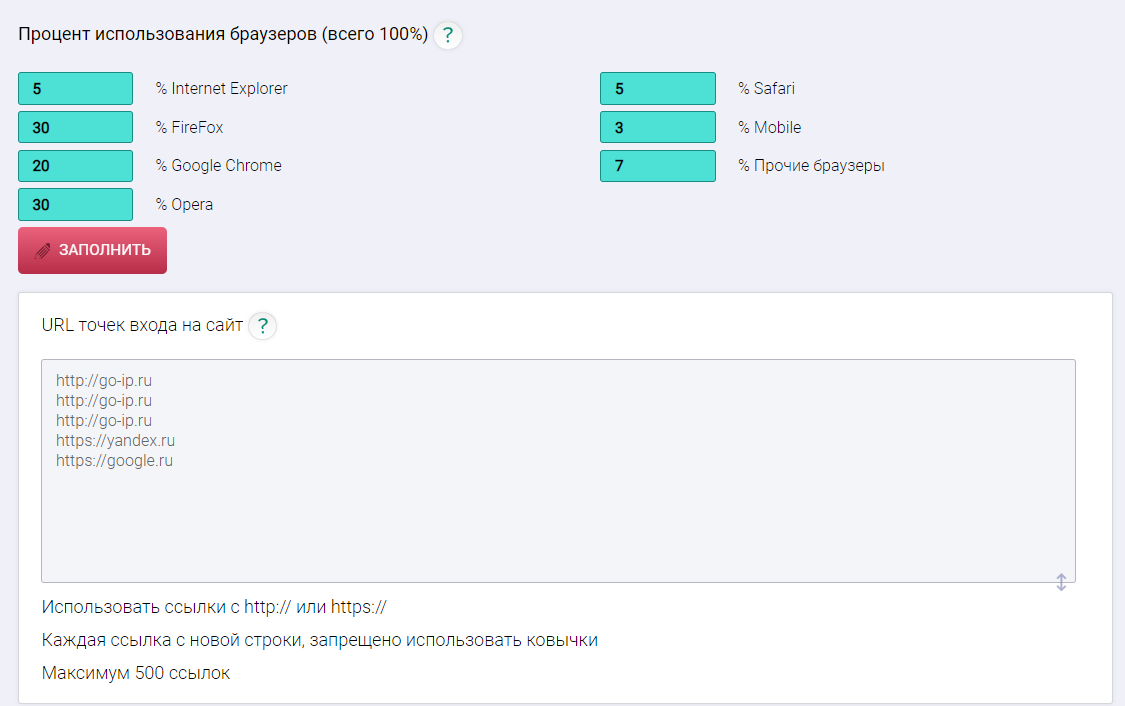

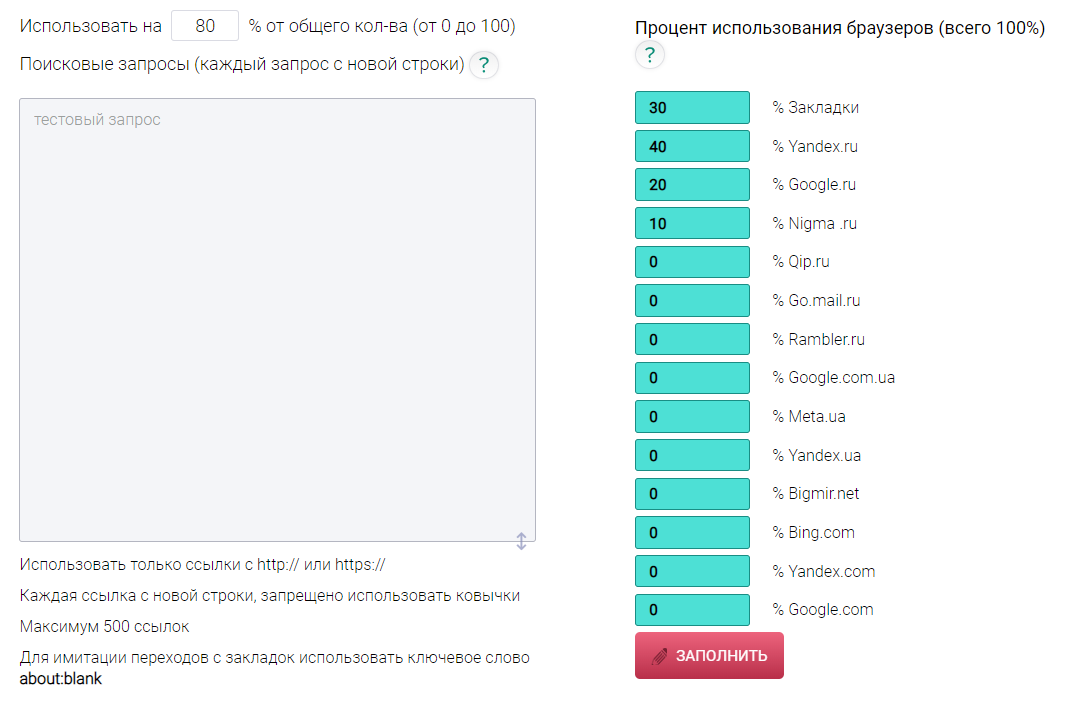

Сервис Go-ip - это мощный функционал, с возможностью самостоятельно настраивать необходимые действия на сайте.

В сервисе можно настроить трафик с кликами по рекламе, баннерам, и задать нужные действия для любых целей и задач.

Сервис Go-ip имеет более пятидесяти специальных команд и функций, которые позволяют выполнять различные действия в браузере.

К примеру, можно выполнять регистрации, имитировать ввод текста в поля, шевелить мышкой, отмечать галочки и кликать по любым объектам на сайте.

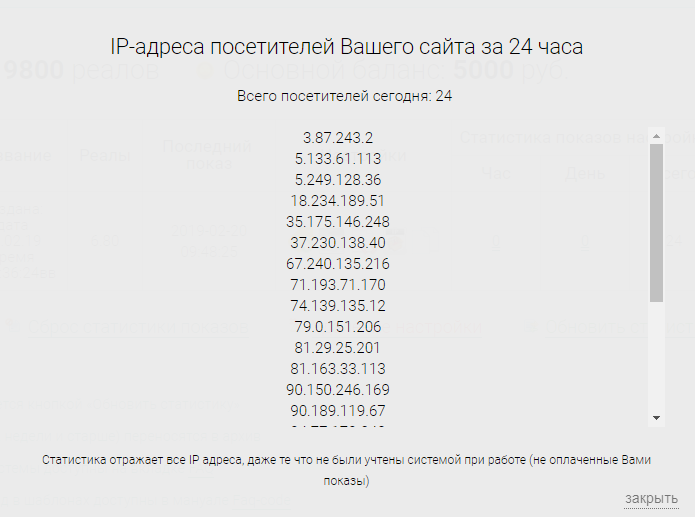

Ежесуточно в сервисе насчитывается более 50 000 уникальных хостов, которые удовлетворят любую потребность.

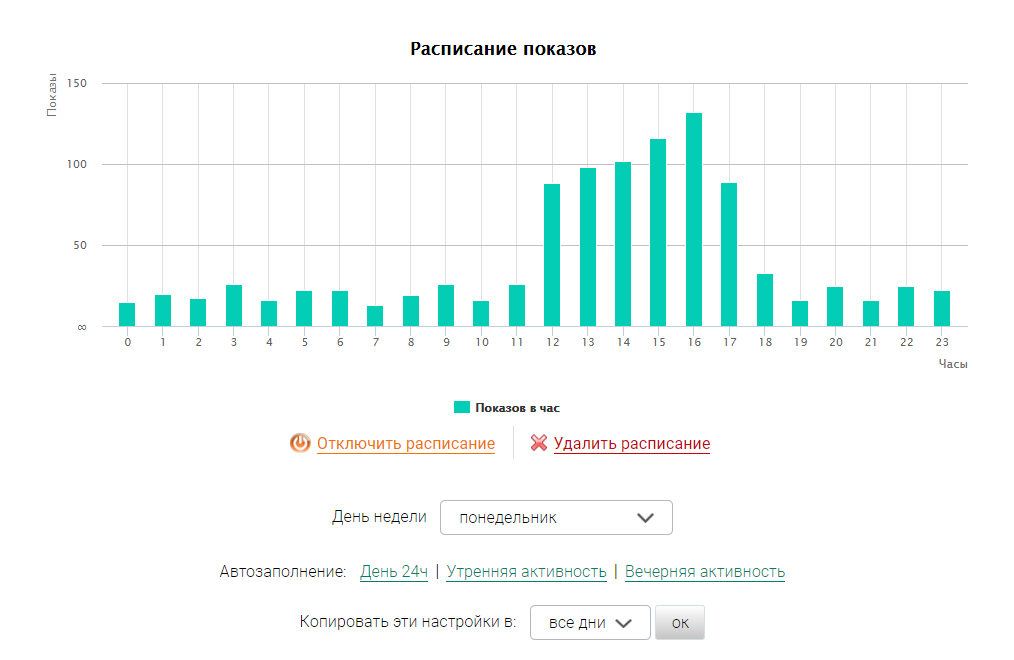

Также в сервис имеется мощный функционал по настройке расписания показов, широкий выбор геотаргетинга, удобная панель управления, статистика переходов и многое другое. Присоединяйся к нам и работай с помощью биржи трафика Go-ip.ru.